Netstat

Netstat是Linux下全能的网络监控工具,可以监控主机网络数据包统计信息以及网卡信息的命令行工具。它可以显示当前网络连接,路由表以及许多网络接口和网络协议统计信息。netstat在很很多发行版是默认安装的,比如Centos 6等在centos 7,8下默认是用iptraf2 的ss来取代它,默认不在安装。但是可以安装。

Ubuntu和Debian用户可以使用默认的apt软件包管理器安装。Netstat命令式软件包net-tools的一部分。并且可以通过在shell或终端中运行以下命令来安装:

sudo apt-get install net-tools 1.

CentOS,Fedora和RHEL用户可以使用yum软件包管理器:

yum install net-tools 1.

安装后,运行以下命令,即可使用Netstat监视网络数据包统计信息:

netstat

netstat最常用的方法:

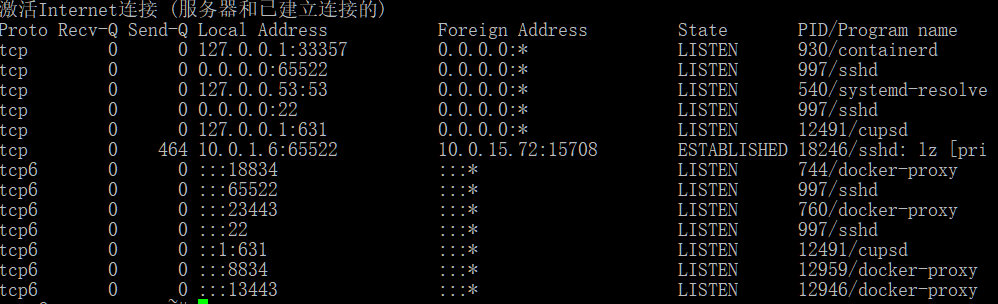

netstat -nt(u)lp 1.

用来查看本机应用监听的信息,包括监听的网络、端口和程序名称及其Pid

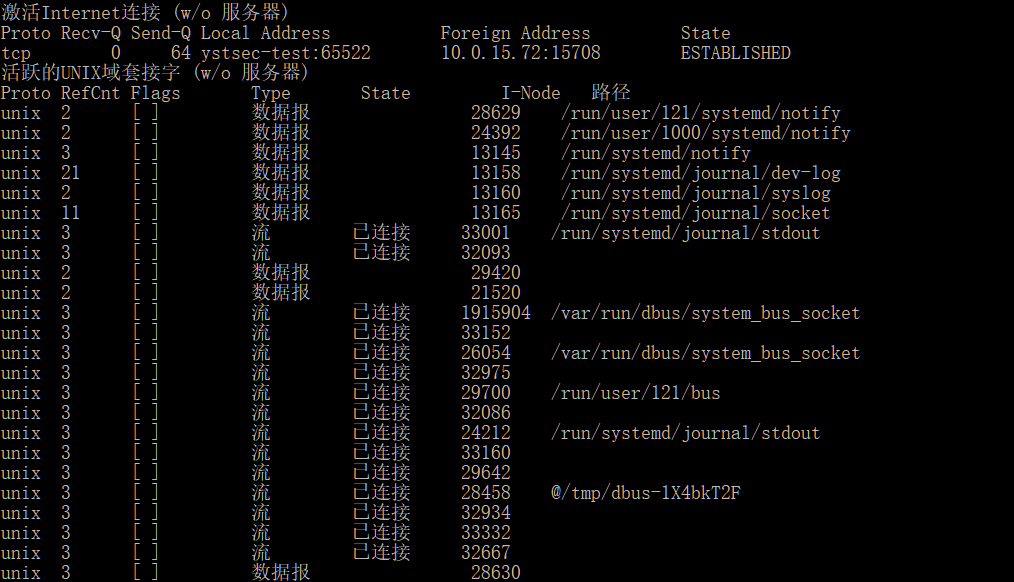

要实时查看本机的网络连接情况,需要使用参数-a

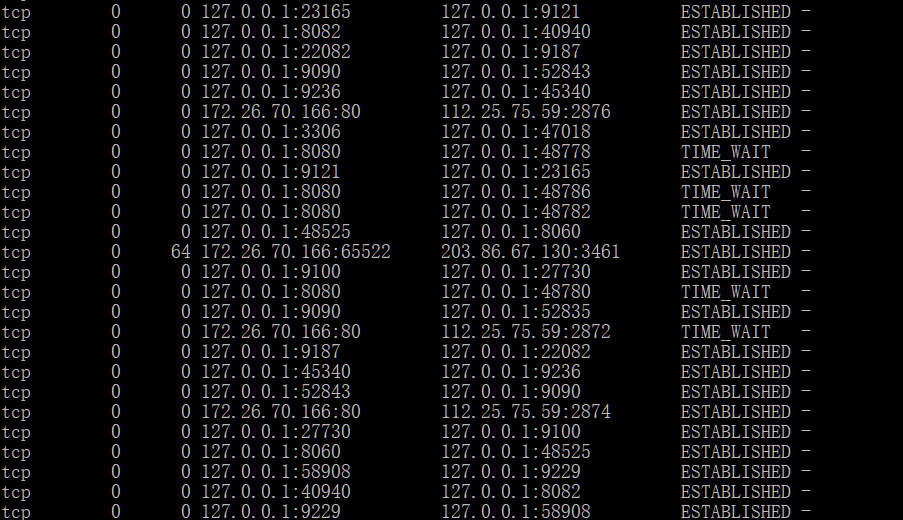

可以列出当前的网络连接的本地IP和端口,以及远程端的IP和端口,以及网络连接状况,可以以此统计各个状态的链接情况,以此来分析服务的健康性、进行网络调优(配置内核网络参数),故障排查等。借助一个单行命令,可以列出当前各个TCP连接状态的数量:

netstat -natlp|perl -lane 'print $F[5]'|sort|uniq -c 2 CLOSE_WAIT 1 established) 29 ESTABLISHED 1 Foreign 23 LISTEN 5 TIME_WAIT 1.2.3.4.5.6.7.

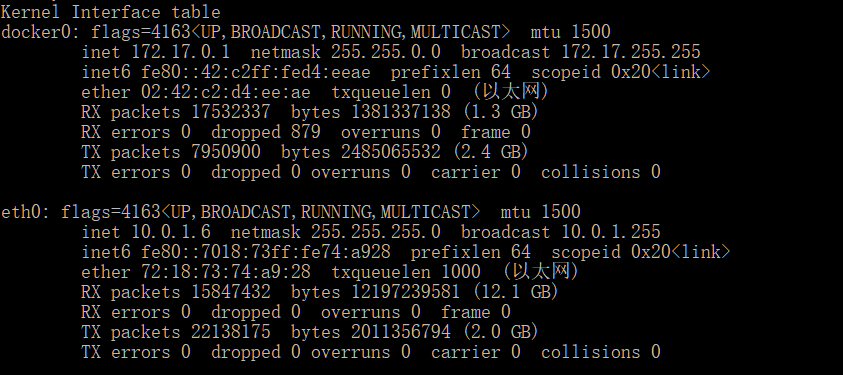

netstat 更常用的一个方法是,用它查看本机网络(卡)配置状况,其效果和ifconfig一样:

netstat -ie 1.

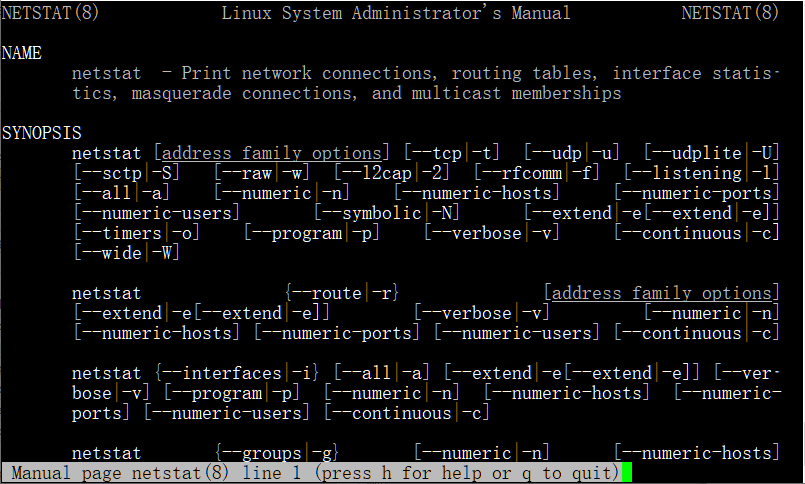

netstat的更多用法,我们可以直接查看器使用手册(这适用于所有的Linux命令),方法是在shell或终端中输入man netstat即可:

man netstat 1.

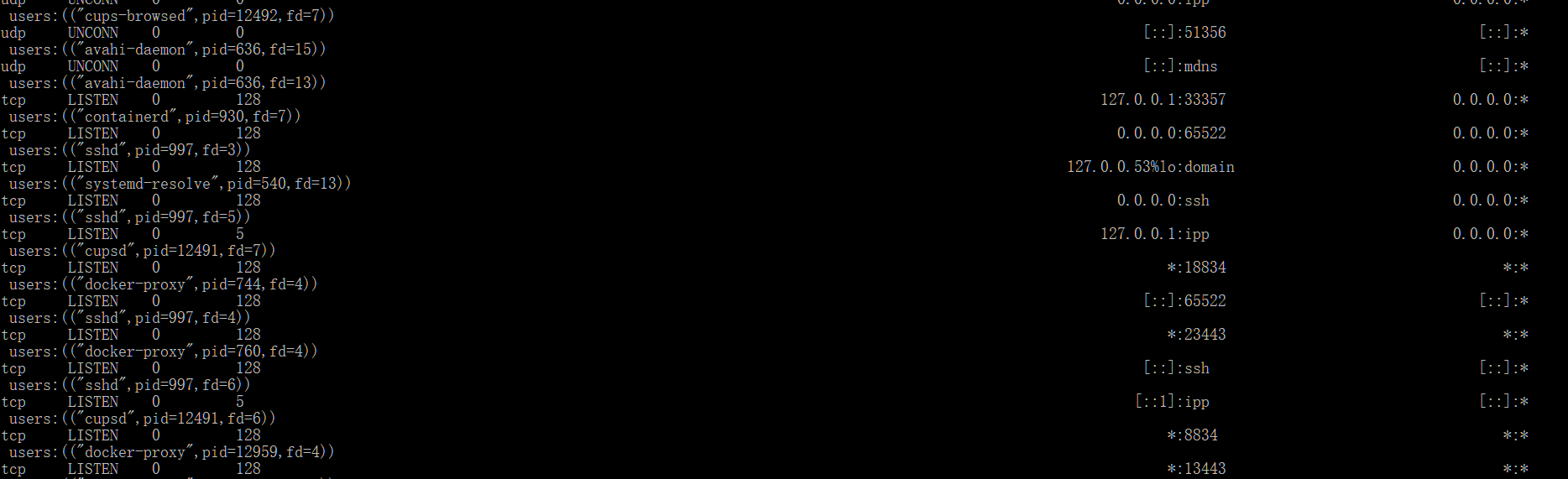

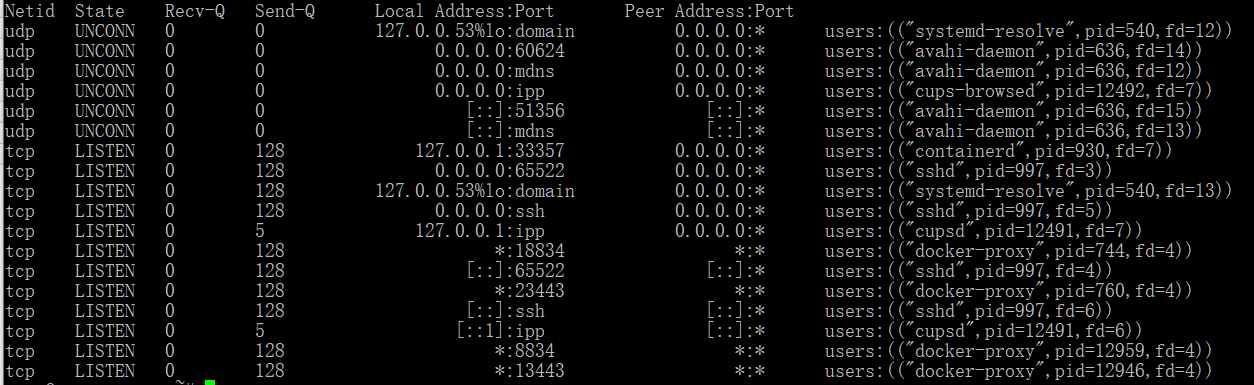

SS

iproute2提供的SS命令是很多发行版用于取代netstat的新一代网络工具,其获取信息更快,在网络访问量很大的机器上使用ss可以更快的获取链接情况。

iproute2在很多默认发行版本中可以,也使用以下命令使用包管理器轻松安装:

sudo apt-get install iproute2 yum install iproute2 1.2.

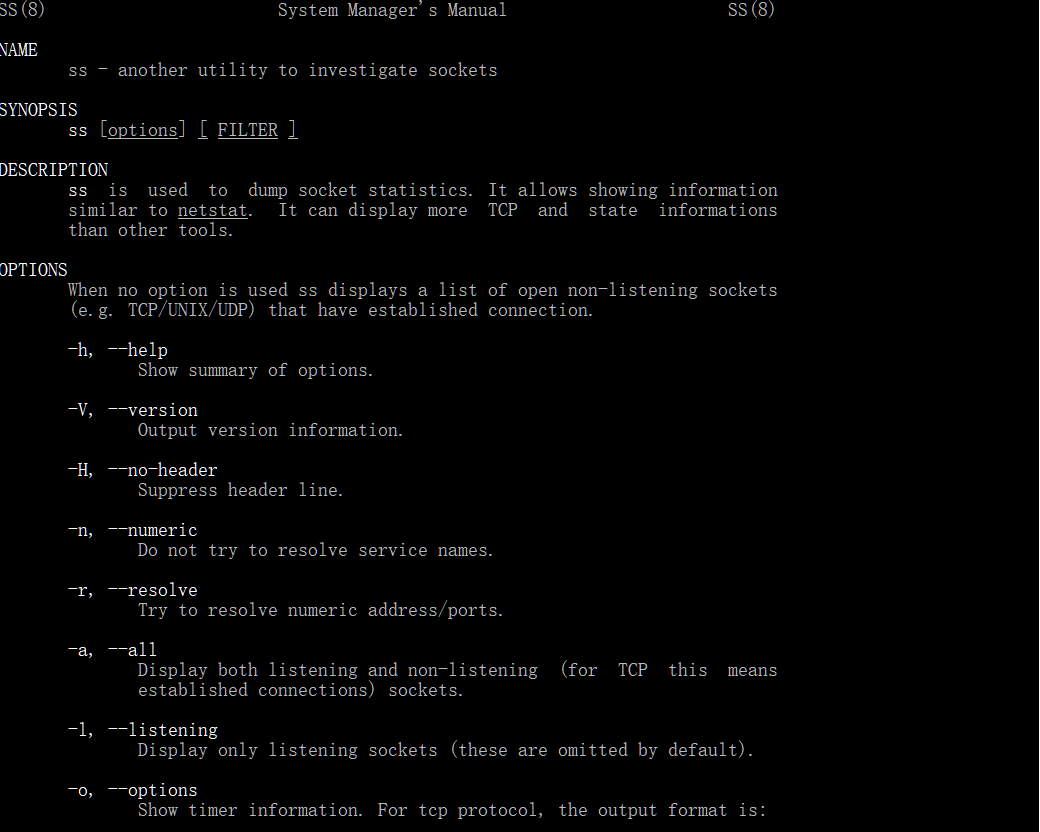

SS的使用方法,man ss可以得到信息

-l 显示本地打开的所有端口

-pl 显示socket进程和端口等和netstat -nutlp

-tpl和-upl显示本地监听的TCP和UDP连接情况

-ta 显示所有TCP连接。-ua 显示所有的UDP连接。要统计各个连接状况网络连接统计,可以使用:

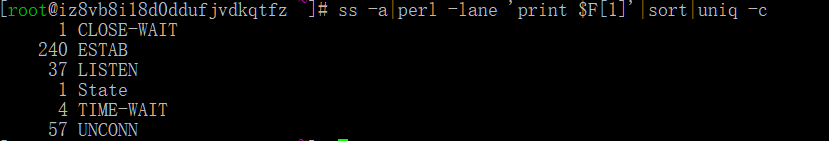

ss -a|perl -lane 'print $F[1]'|sort|uniq -c

在主机连接数很大时候,对比netstat,ss统计非常快。主要原因是ss的实现中利用了TCP协议栈中tcp_diag模块,可以直接从内核获得相关网络信息。而netstat是通过读取/proc/net/tcp信息,然后统计计算的,比较慢。

ss支持筛选语法,比如下面:

ss -o state established '( dport = :ssh or sport = :ssh )' 显示所有已建立的SSH(默认端口22)连接

ss -o state established '( dport = :http or sport = :http )' 显示所有已建立的HTTP连接

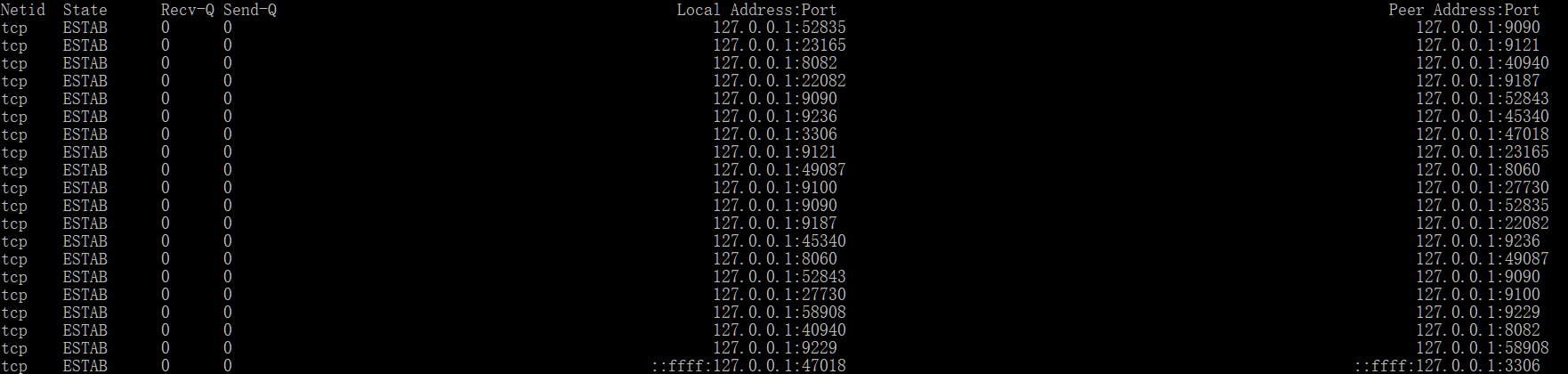

可以根据其他字段进行筛选,比如列出本机(127.0.0.1)的连接,可以用

ss src 127.0.0.1 1.

网络流量统计

1. iftop

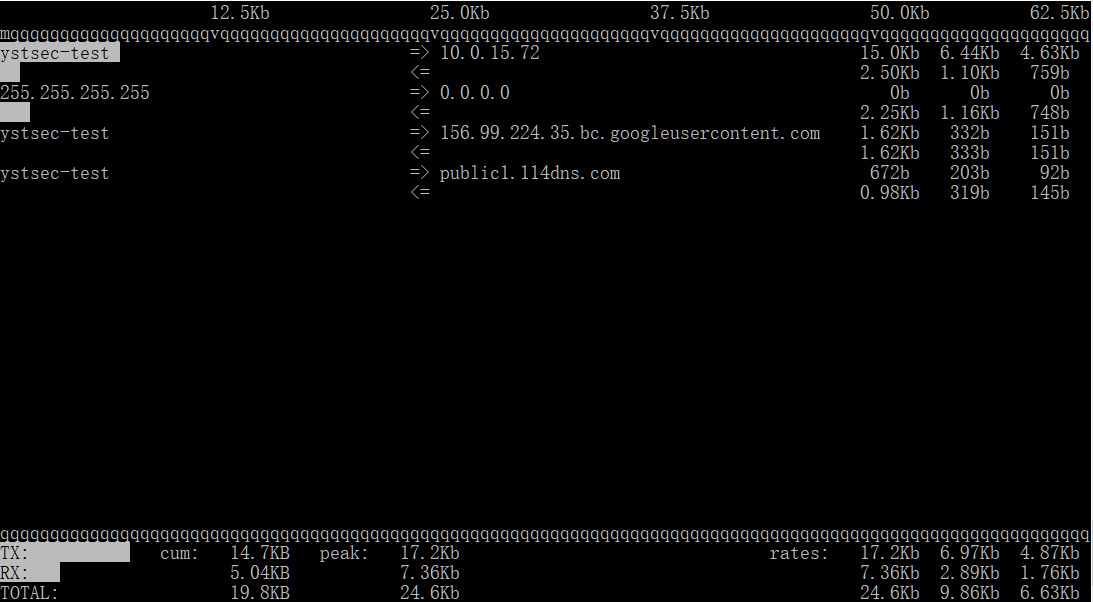

如果要按主机的网络带宽使用情况,通常可以使用iftop。iftop在指定网卡,如果未指定该接口,则显示所有网络流量,并按主机对显示当前带宽使用情况表。

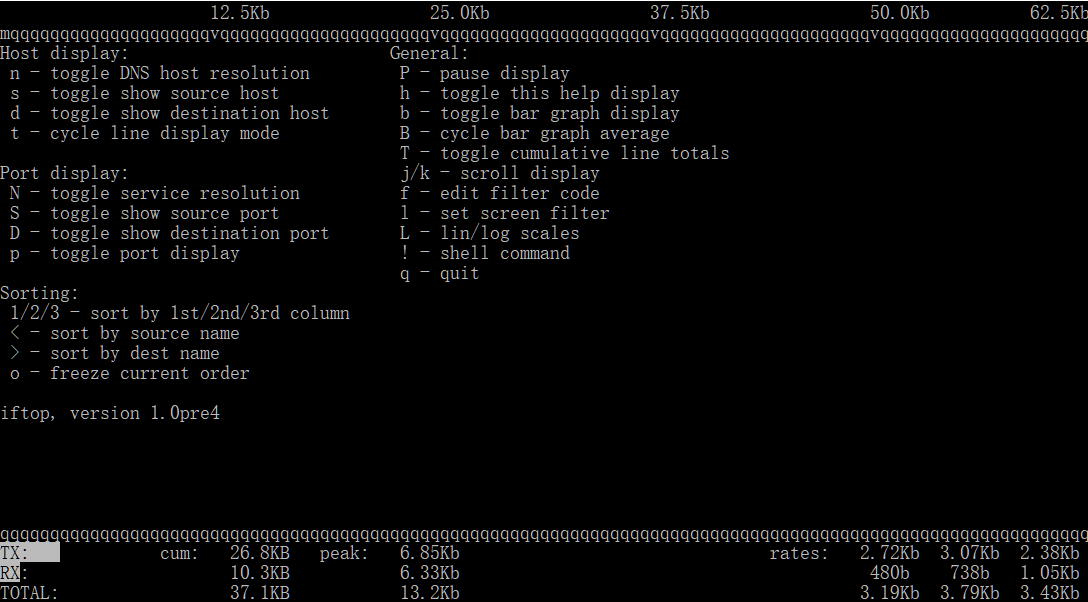

在该统计窗口,按h,可以获得帮助信息:

可通过发行版包管理安装iftop:

sudo apt-get install iftop 1.

使用以下命令使用yum在计算机上安装iftop

yum install iftop 1.

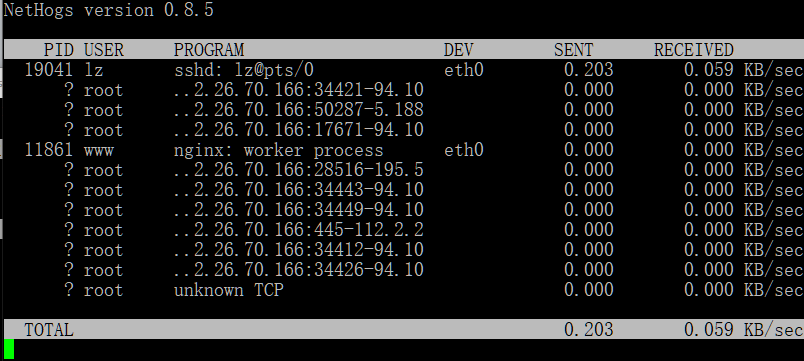

2. nethogs

nethogs是一个免费的网络统计工具。nethogs可以根据进程PID来统计网络流量,因为它按进程对带宽进行分组,而不是像大多数工具一样按协议或子网来统计。nethogs功能丰富,同时支持IPv4和IPv6,当要统计Linux主机带宽占用信息时,它是更好的实用程序。nethogs也使用发行版包安装直接安装。

linux用户可以使用nethogs显示每个进程的TCP下载和上传速度,通过使用命

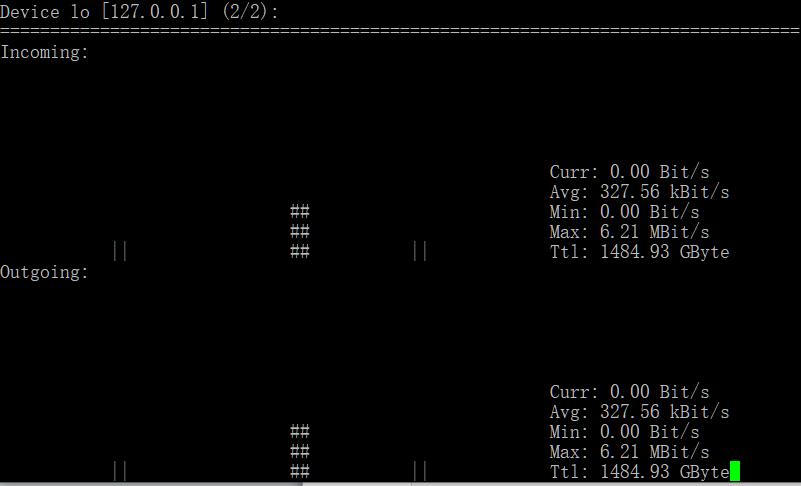

3. nload

nload是一个控制台应用程序,可用于实时监视网络流量和带宽使用情况,并且通过提供两个易于理解的图表来可视化流量。

nload使用非常简单,直接使用nload启动即可,无需额外的命令行选项。还提供了监控时在网卡直接切换的快捷键,可以通过按左右箭头键来显示不同网口的流量统计。

nload工具提供的图形非常易于理解,提供最有用的统计信息和其他信息,例如传输的数据总量和最小/更大网络使用率。

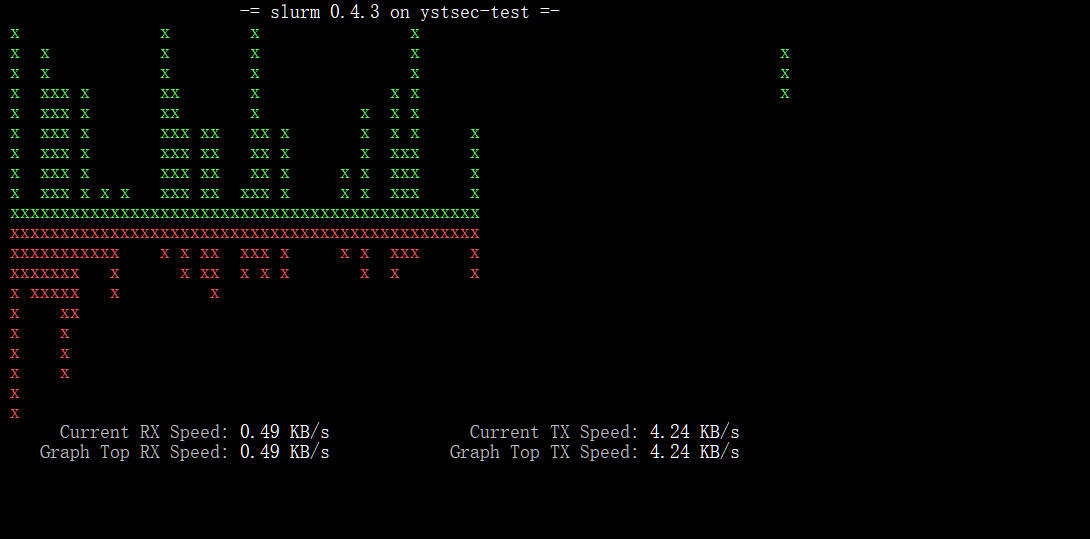

4. lurm

slurm有一个非常好用的网络负载监视工具,它结果显示非常简练而且还支持许多交互快捷键,例如c切换到经典模式,s切换到分割图模式,r重新绘制屏幕,L到启用TX / RX led,m可以在经典分割视图和大视图之间切换,q可以退出。

slurm在Ubuntu和Debian系官方仓库中可用,用户可以使用apt install命令轻松下载它,如下所示。

apt instal slurm 1.

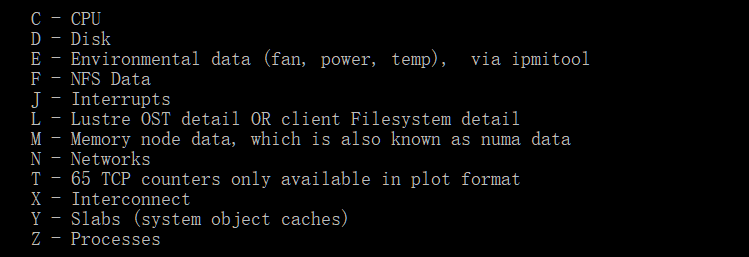

5. collectl

collectl可用于收集描述当前系统状态的数据,并且支持以记录模式和播放模式。

记录模式允许从实时系统中获取数据并在终端上显示或写入一个或多个文件或套接字。

播放模式 可以以记录模式下生成的一个或多个数据文件中的信息进行读取并显示。

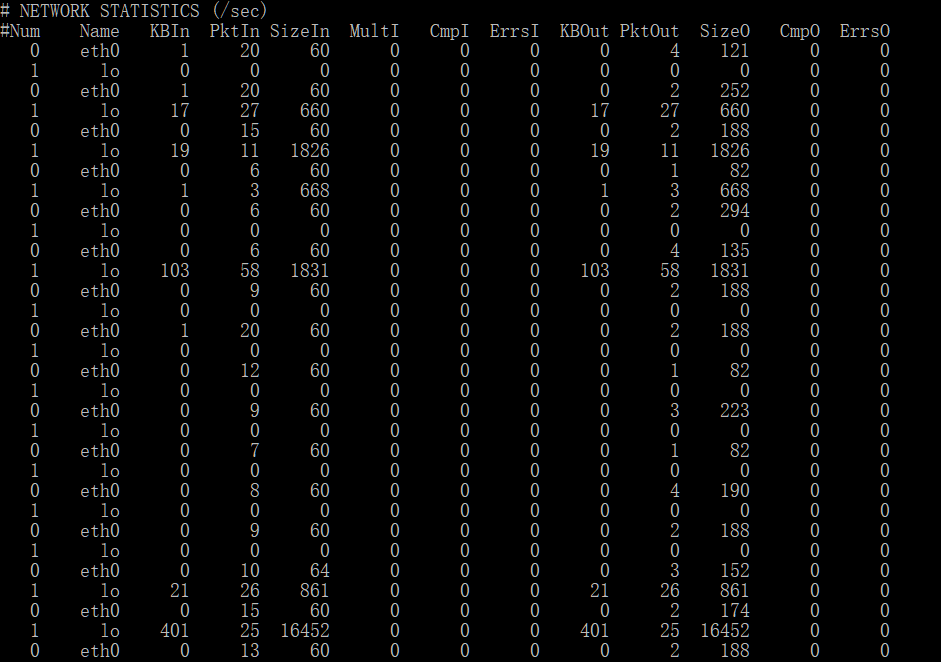

collectl 可以直接启动就能运行,可以显示系统CPU,磁盘和网络的统计信息:

可以通过-s选项制定需要统计的信息:

例如统计详细的网络信息,可以使用collectl -sN

collectl是一个非常综合和强大的工具,限于篇幅本文不在展开,以后有机会可以专门予以介绍。

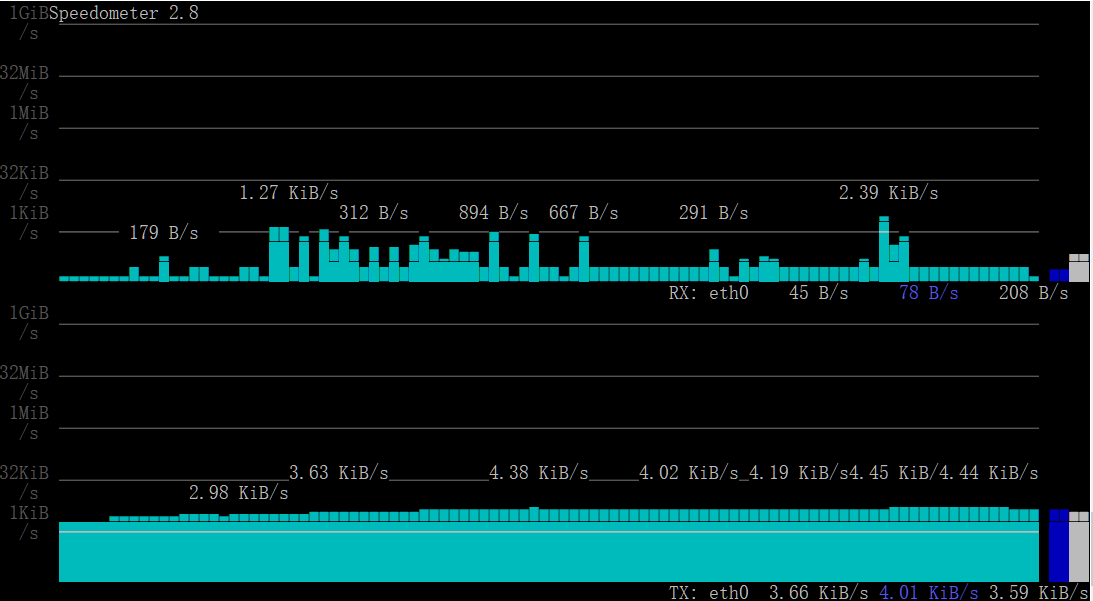

6. Speedometer

Speedometer是一个小型且简单的工具,它仅通过给定网口绘制下行和上行流量图。Speedometer可以使用发行版管理器通过以下命令轻松安装:

sudo apt-get install speedometer 或者 yum install speedometer 1.2.

speedometer使用非常简单,可以直接的命令行或者终端中启动

speedometer -r eth0 -t eth0 1.

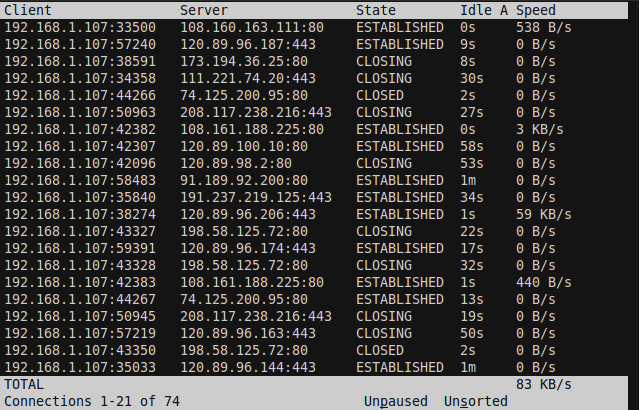

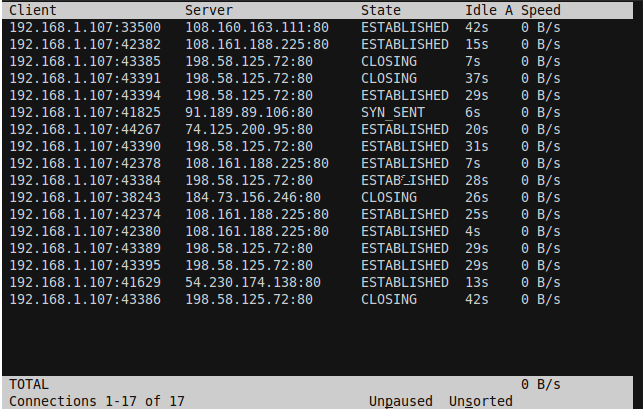

7. tcptrack

tcptrack显示在给定的网络接口上看到的TCP连接的状态。tcptrack监视它们的状态,并在排序后的更新列表中显示诸如状态,源/目标地址和带宽使用情况之类的信息,

tcptrack需要以root权限或超级用户身份运行,需要使用要监视其TCP连接的网口名称执行:

sudo tcptrack -i eth0 1.

如果要特定端口,可以在网卡名称用port指明具体端口:

tcptrack -i wlan2 port 80 1.

tcptrack 还支持读取网络抓包.pcap格式的包,并进行统计,直接显示或者,或者保存为文件。

三、网络抓包

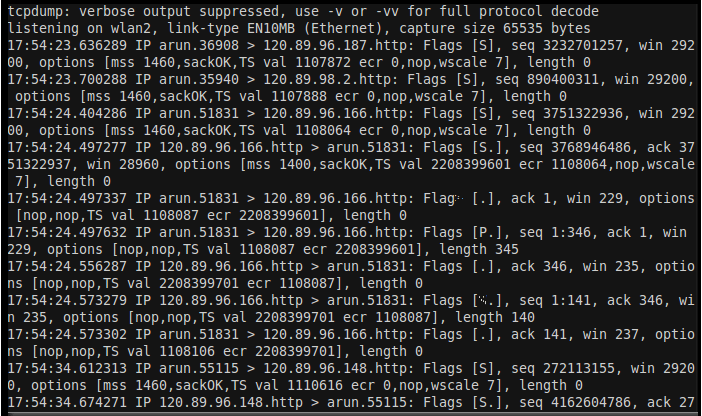

1. tcpdump

TCPDump是用于对网络监控,网络包抓取工具。使用tcpdump通过抓包用于调试网络或服务器相关的问题。

tcpdump在Debian的默认存储库Ubuntu中可用,因此,我们可以简单地使用apt manager来以sudo特权进行安装。为此,我们需要在Shell或终端中运行以下命令。

tcpdump 需要以root权限或超级用户身份运行,如果要监控TCP连接的网络eth0:

sudo tcpdump 1.

可以通过-i指定具体网口,也可以通过port来指定端口(比如web 80)

tcpdump -i eth0 'port 80' 1.

tcp抓包可以抓包结果保存为pcap文件,然后用其他工具进行后续分析,比如用Wireshark工具进行分析:

tcpdump -i eth0 -w aaa.pcap 1.

wireshark aaa.pcap 1.

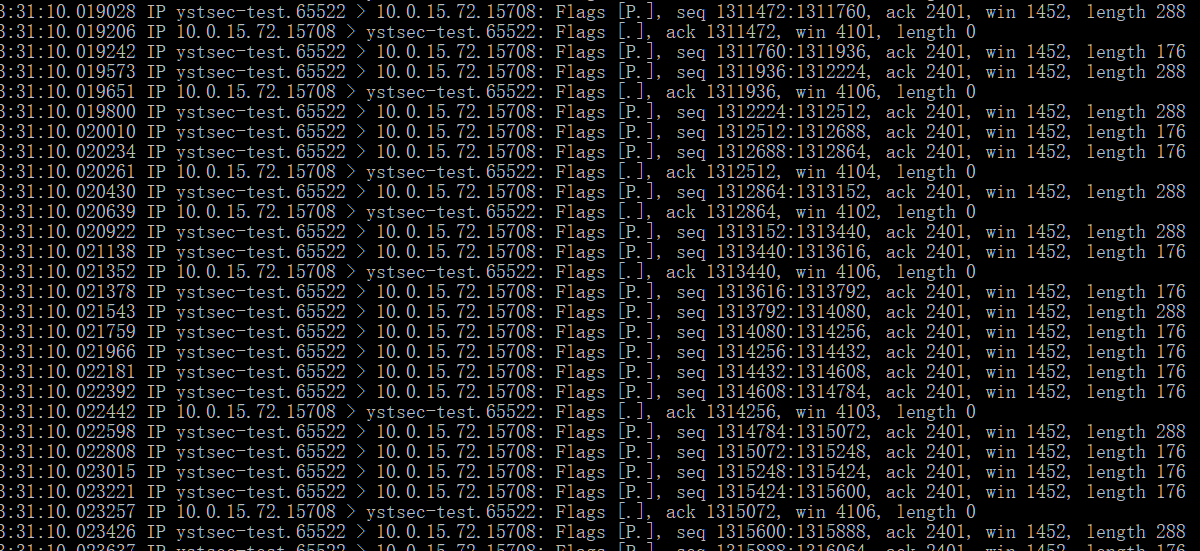

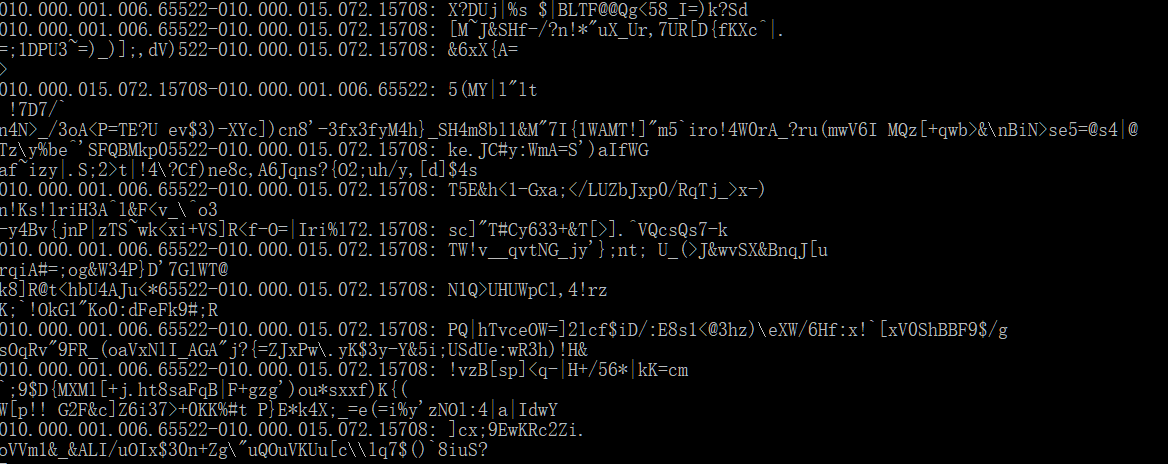

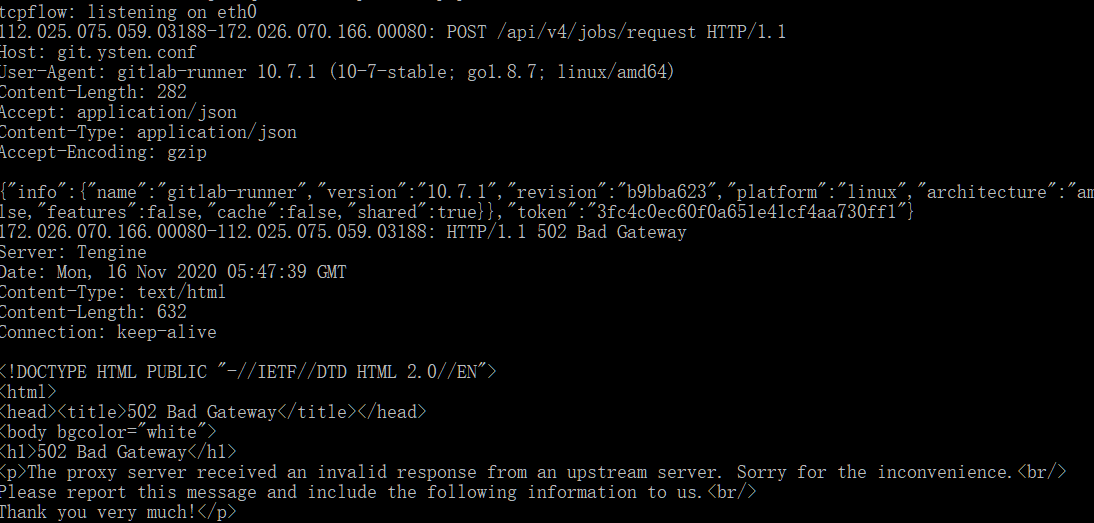

2. tcpflow

tcpflow也是一个命令行网络抓包程序,用于捕获作为TCP连接(流一部分传输的数据,并以便于协议分析或调试的方式存储数据。它重建实际的数据流,并将每个流存储在单独的文件中,以供以后分析。它了解TCP序列号,并且将正确地重建数据流,而不管重传或无序传递。与tcpdump同,tcpflow是以流为单位显示数据内容,而tcpdump以包为单位显示数据。用tcpflow分析会更便捷。tcpflow默认是不在终端打印信息,而是在以源ip.端口-目的ip.端口为文件名在当前文件夹下创建文件显示信息。可以使用-cp直接的终端打印包信息。

tcpflow -cp 1.

可以用-i制定特定网口 port制定特定端口,比如:

sudo tcpflow -i eth0 port 80 1.

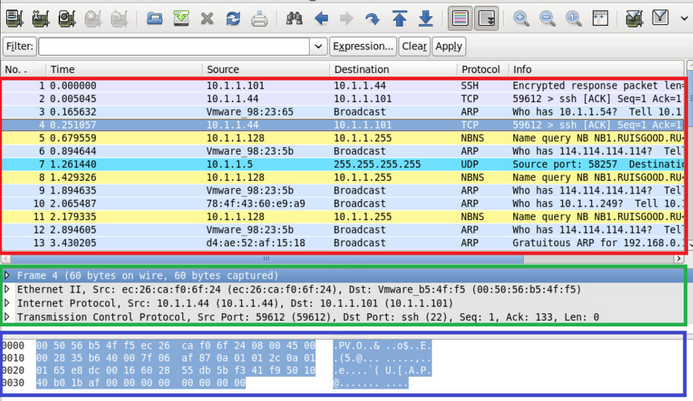

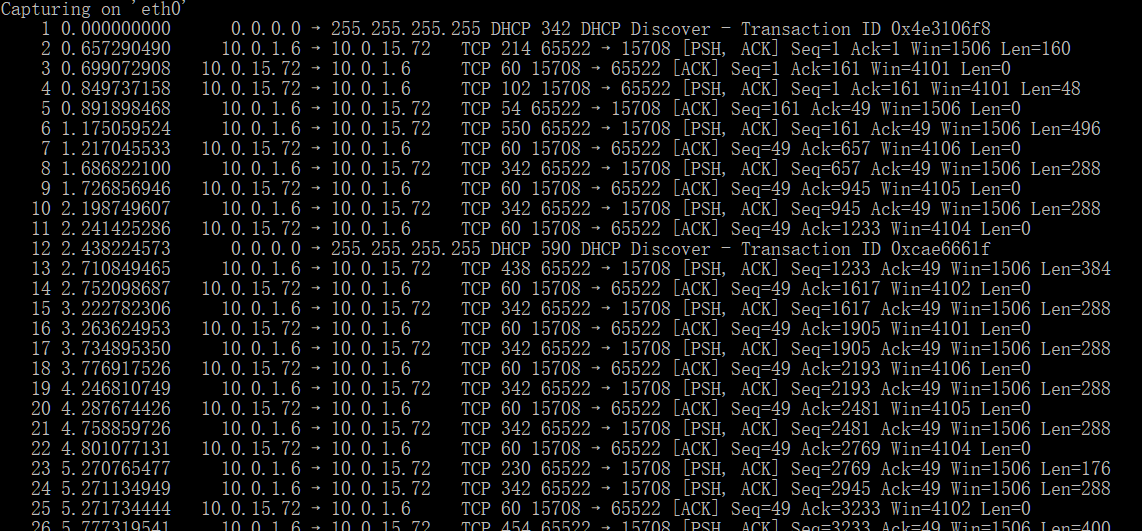

3. wireshark和tshark

wireshark图形界面工具估计很多同学都熟悉,限于篇幅,我们不再介绍。而要介绍的是wireshark的命令行兄弟tshark:

tshark安装可以使用发行版包管理器安装:

sudo apt install tshark yum install wireshark 1.2.

tshark使用很简单,直接用命令启动即可:

tshark和tcpdump一样具有很强大的功能和各种过滤选项,本文不在详细介绍,此处列出两个常用的例子供大家参考:

抓包http协议流:

tshark -s 512 -i eth0 -n -f 'tcp dst port 80' -R 'http.host and http.request.uri' -T fields -e http.host -e http.request.uri 1.

解释:

-s: 捕获前512字节的信息;

-i: 捕获eth0网卡;

-n: 不对网络对象进行转义解释;

-f: 制定规则捕获协议为tcp,目标端口80;

-R: 筛选http.host和http.request.uri字段;

-e:打印这两个字段;

捕捉数据库服务器上的,sql查询语句,可以用来做数据库审计:

tshark -s 512 -i eth0 -n -f 'tcp dst port 3306' -R 'mysql.query' -T fields -e mysql.query 1.

解释:

-R 'mysql.query':筛选出mysql.query字段

-T fields -e mysql.query :打印该字段

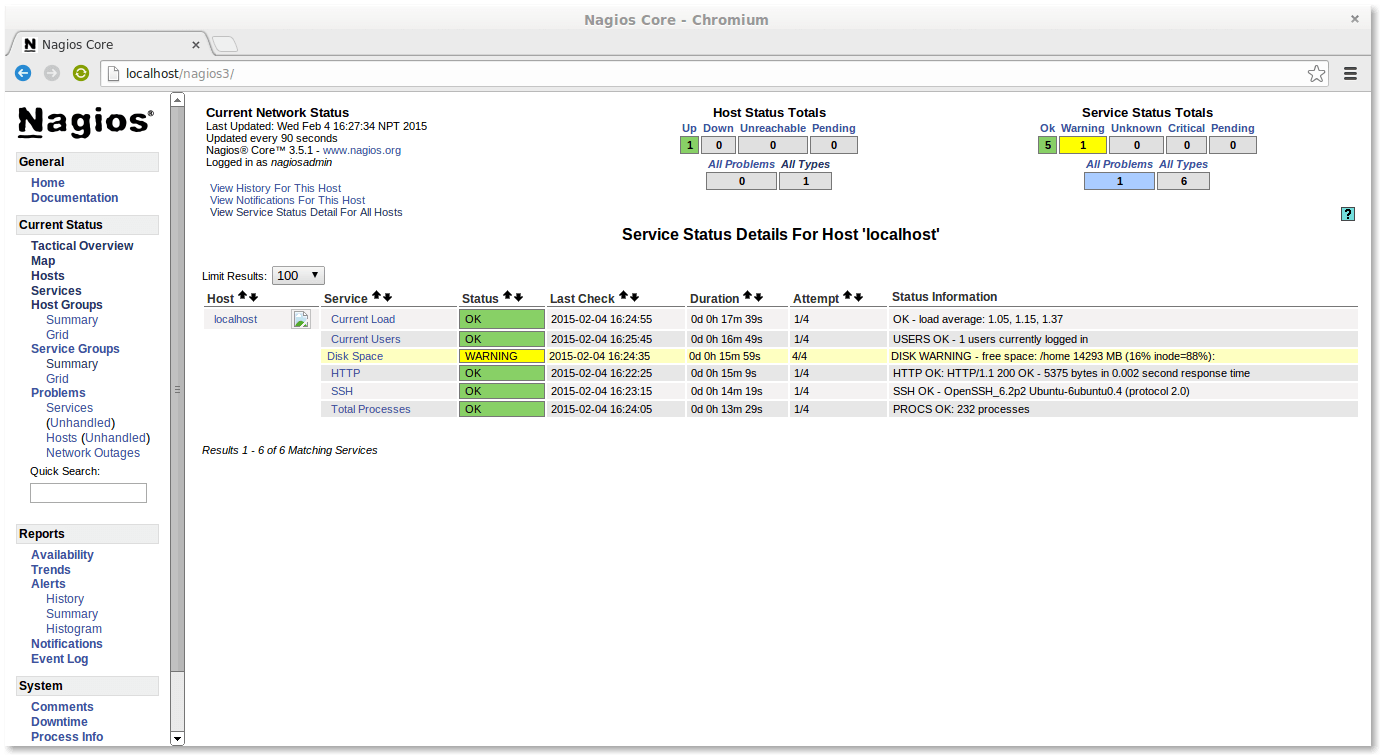

Nagios网络监控

Nagios是领先的开源功能强大的监控告警系统,可让网络/系统管理员在影响主要业务流程之前识别和解决与服务器相关的问题。使用Nagios系统,管理员可以在一个窗口中监视远程Linux,Windows,交换机,路由器和打印机。根据设置的阈值,对超标的主机和监控项目进行告警,然后针对具体问题进行排查。。

Nagios有一个Web界面,其中有活动的图形监视器。界面 。如果在远程计算机上,请用您的IP地址替换localhost。然后输入用户名并通过,然后,我们将看到如下所示的信息。

wendy

wendy